Attention : de faux entretiens Zoom piratent les Mac — voici comment les hackers volent vos mots de passe et vos crypto en direct

Faux entretiens Zoom : une nouvelle méthode d’espionnage ciblé menace les utilisateurs de Mac

Une campagne d’espionnage sophistiquée, attribuée au groupe Sapphire Sleet — lié à la Corée du Nord — exploite la confiance humaine autour des entretiens d’embauche pour infecter des Mac avec un malware particulièrement discret. Détectée par Microsoft Threat Intelligence en collaboration avec Apple, cette opération illustre combien les attaques contemporaines misent moins sur une faille logicielle que sur la crédulité et les habitudes professionnelles. Voici comment elle fonctionne, qui est visé, et surtout quelles mesures adopter pour s’en protéger.

Le scénario : du contact LinkedIn à l’infiltration

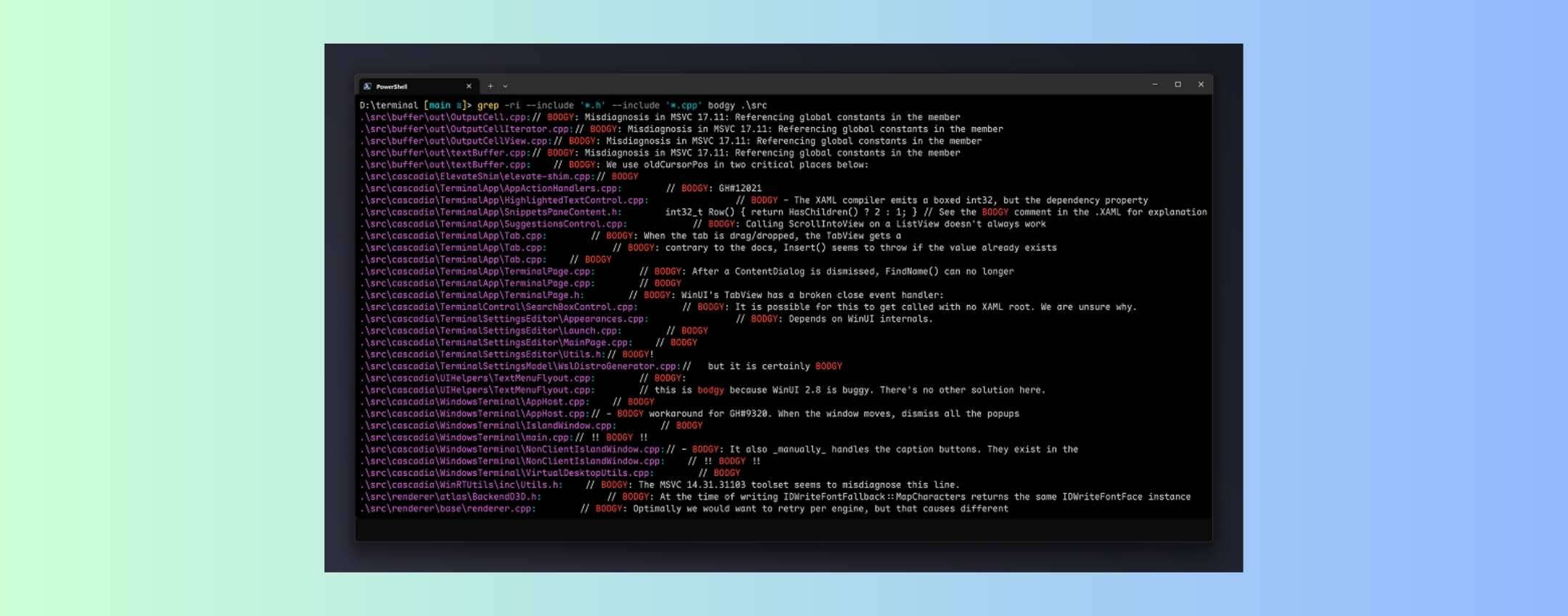

Tout commence comme un processus de recrutement classique : un recruteur apparent sur LinkedIn, un profil professionnel crédible, une offre attractive. L’invitation à un entretien technique sur Zoom rassure la cible — souvent un profil tech ou crypto travaillant sur Mac, précisément. Lors du meeting, l’interlocuteur « recruteur » demande d’installer un supposé « Zoom SDK Update ». Le fichier livré est un AppleScript (.scpt) qui s’ouvre dans le Script Editor de macOS et semble inoffensif à première vue.

Mais l’apparence est trompeuse : le script contient des milliers de lignes de code et le malware se dissimule au milieu. La victime, concentrée sur l’entretien, n’a ni le temps ni le réflexe d’analyser ce qui défile à l’écran ; l’exécution se fait en apparence légitimement. Dès lors, le Mac bascule progressivement sous le contrôle des attaquants.

Technique d’attaque : social engineering + scripts natifs

Ce qui rend l’attaque particulièrement dangereuse, c’est son emploi de composants natifs du système. Le script télécharge ensuite des modules complémentaires via des mécanismes système standards, et active une fausse application « System Update » demandant le mot de passe administrateur pour « configurer les paramètres ». La fenêtre de dialogue est construite avec des éléments natifs macOS, la rendant virtuellement indiscernable d’un prompt légitime.

Une fois le mot de passe saisi, il est vérifié localement — ce qui renforce l’illusion — puis envoyé aux opérateurs de Sapphire Sleet via l’API d’un bot Telegram. Le processus se termine par une simulation d’installation « Software Update » et la suppression des traces visibles. En coulisses, des backdoors multiples sont installées pour garantir un accès persistant.

Ce que les attaquants volent réellement

La liste des données exfiltrées est exhaustive et montre l’ambition de la campagne :

Autrement dit, l’attaque cible non seulement les identifiants d’accès mais aussi l’écosystème personnel et professionnel du pirate : accès aux comptes, fonds crypto, accès à des serveurs via clés SSH, etc. Il ne s’agit donc pas d’un simple rançonnage opportuniste, mais d’un espionnage ciblé à visée économique ou stratégique.

Qui est dans le viseur ?

La campagne est clairement sélective : elle privilégie des profils techniques utilisant macOS et souvent impliqués dans l’univers des cryptomonnaies ou des start‑ups tech. L’exigence que le candidat soit sur Mac pendant l’entretien, l’utilisation de profils recruteurs « crédibles » et la focalisation sur les wallets crypto laissent penser à des objectifs très précis — vols de fonds, compromission d’environnements de développement ou d’accès à des plateformes sensibles.

Que fais Microsoft et Apple ?

Microsoft a documenté l’attaque et partagé des indicateurs de compromission (IOCs) et des requêtes XDR pour permettre aux équipes de sécurité de détecter des intrusions similaires. Apple, informée, a renforcé certains contrôles de sécurité au niveau de macOS et de Safari. Microsoft a également mis à jour Defender pour identifier des comportements liés à Sapphire Sleet.

Bonnes pratiques : comment se protéger

La leçon principale est simple mais efficace : la vigilance doit primer sur la confiance. Voici les recommandations pratiques à appliquer immédiatement :

Vers une menace sophistiquée et ciblée

Cette campagne illustre une tendance lourde : les acteurs étatiques ou subétatiques perfectionnent leurs opérations d’attaque en combinant l’ingénierie sociale la plus élaborée à des outils techniques discrets, intégrés aux fonctions natives des systèmes d’exploitation. La protection ne réside donc plus seulement dans les correctifs logiciels, mais dans l’éducation, la discipline procédurale et des défenses conçues pour détecter des comportements anormaux. Pour les candidats et les spécialistes IT, la vigilance au moment d’un entretien — et la mise en place de garde‑fous techniques — font désormais partie des gestes quotidiens indispensables.