Alerte sécurité : BeatBanker, le malware caché dans de fausses applis Starlink, vole vos crypto et prend le contrôle de votre smartphone

Des chercheurs de Kaspersky ont récemment identifié un nouveau malware Android particulièrement sournois, baptisé BeatBanker. Distribué via des sites et des applications factices — dont une imitation d’une appli Starlink — ce malware combine plusieurs fonctions dangereuses : trojan bancaire, crypto‑miner et Remote Access Trojan (RAT). Pour les utilisateurs, le résultat est dévastateur : vol de données, usurpation d’adresses de wallet, et contrôle à distance du smartphone. Voici ce qu’il faut savoir et, surtout, comment s’en protéger.

Comment BeatBanker parvient à infecter

Les attaquants créent de faux portails qui reprennent le design du Google Play Store, ou diffusent des APK masqués sous des noms d’applications courantes. En cela, la méthode n’est pas nouvelle. Mais BeatBanker comprend des mécanismes d’infection et de persistance innovants :

Techniques de furtivité et de persistance

Contrairement à beaucoup de malwares visibles par leur consommation CPU, BeatBanker utilise des astuces pour rester discret. Une technique relevée par les analystes consiste à lancer en boucle un fichier MP3 de 5 secondes, inaudible par l’utilisateur, afin d’empêcher le système Android de suspendre le processus pour inactivité. Ce subterfuge assure que le malware reste actif même lorsque l’app n’est pas au premier plan.

Vol bancaire et attaque des wallets crypto : le pire scénario

Le module bancaire de BeatBanker exploite les permissions d’accessibilité pour surveiller et interagir avec l’interface des applications financières. Deux comportements sont particulièrement alarmants :

Où a été détecté BeatBanker et risque d’expansion

Pour l’instant, les infections recensées proviennent principalement du Brésil, ciblant des applications locales. Mais l’architecture modulaire du malware facilite son adaptation à d’autres pays : il suffit aux opérateurs de changer les leurres (nom d’appli, site d’hameçonnage) pour viser de nouveaux marchés. Le risque d’expansion est réel si la vigilance des utilisateurs et des autorités ne s’accroît pas.

Signes d’infection à surveiller

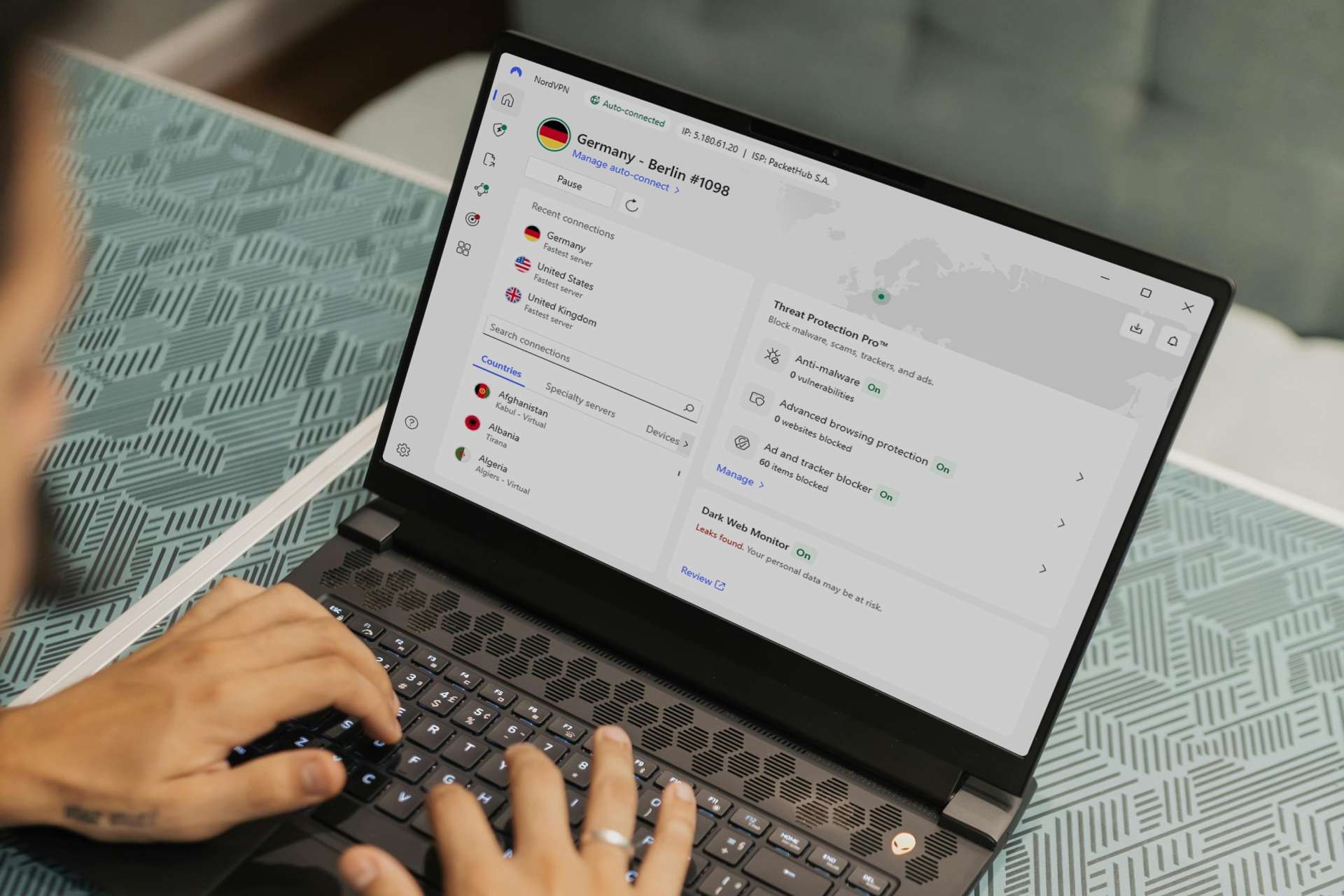

Mesures pratiques pour se protéger

Face à BeatBanker, la meilleure défense reste la prévention :

Que faire en cas d’infection suspectée ?

Responsabilité collective et rôle des plateformes

BeatBanker rappelle aussi que la sécurité ne peut reposer uniquement sur l’utilisateur : plateformes d’apps, stores alternatifs et moteurs de recherche doivent renforcer la détection et la suppression des sites et APK frauduleux. Les acteurs de la crypto‑finance doivent améliorer les mécanismes d’alerte et les possibilités de blocage des transactions suspectes. Enfin, une coopération internationale entre forces de l’ordre est indispensable pour démanteler les opérateurs de ce type de menaces.

En attendant, la vigilance individuelle reste cruciale : ne pas installer d’apps douteuses, contrôler les permissions et surveiller l’autonomie et la température de votre smartphone sont des gestes simples qui peuvent empêcher une infection avant qu’elle ne devienne catastrophe financière.