Alerte sécurité : une fausse appli HandyPay permet de cloner votre carte en NFC — voilà comment vous protéger

Les équipes d’ESET ont identifié une nouvelle variante du malware NGate qui exploite une application Android apparemment légitime — HandyPay — pour voler des données de paiement via NFC et permettre la clonage de cartes. Ce mode opératoire, plus sophistiqué et plus accessible que les solutions habituelles de type Malware‑as‑a‑Service, pose un risque concret pour les utilisateurs de mobiles et pour la sécurité des paiements sans contact. Voici ce qu’il faut savoir pour comprendre la menace, comment elle fonctionne techniquement et quelles mesures immédiates adopter pour se protéger.

Comment NGate opère avec une fausse application HandyPay

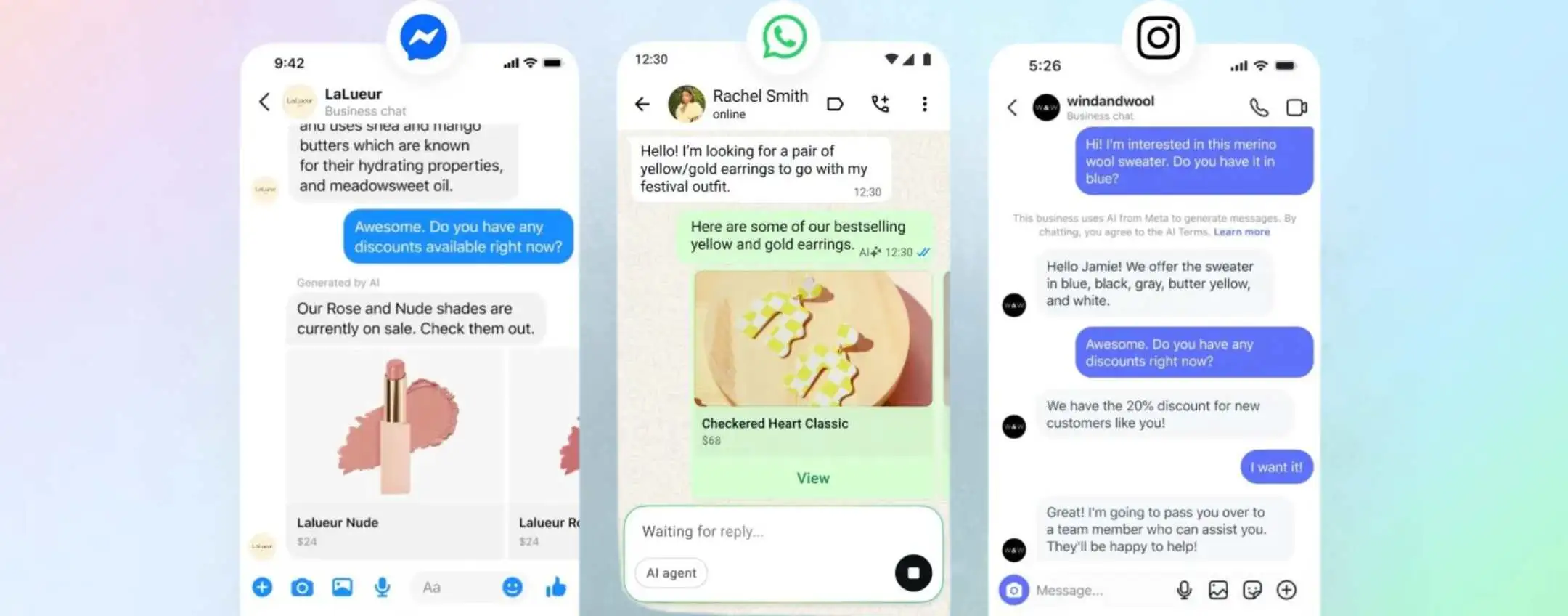

La nouveauté de cette vague d’attaques réside dans l’utilisation d’une version compromise d’une application Android qui, en apparence, permet un service légitime — le partage de données de paiement par NFC entre utilisateurs. L’attaquant publie cette application sur des faux stores (ou propose l’installation via un fichier APK) ou incite la victime à installer l’app via un lien reçu sur WhatsApp, sous prétexte d’un gain à réclamer. Une fois installée et configurée, l’application invite l’utilisateur à : déclarer l’application comme gestionnaire de paiements par défaut, saisir le code PIN de la carte et effectuer une lecture NFC (tap) de la carte bancaire.

Mécanique technique : du NFC au clonage en contactless

Le principe technique est simple mais efficace. Lorsqu’un titulaire scanne sa carte avec le smartphone infecté, HandyPay capture les données NFC chiffrées et les transfère vers un serveur contrôlé par les cybercriminels. Grâce à un dispositif connecté (ou une carte virtuelle émulée), les attaquants peuvent ensuite effectuer des paiements sans contact ou des retraits sur des DAB compatibles contactless. Selon les analyses, le code malveillant de NGate a été injecté dans l’application, et des portions du code semblent avoir été générées avec l’aide d’outils d’IA, rendant le malware plus « packagé » et réutilisable par des acteurs moins techniques.

Un modèle économique étonnamment basique et dangereux

Les auteurs de cette campagne proposent l’émulation et la possibilité d’utiliser une carte clonée via un abonnement à 9,99 €/mois — un prix très faible comparé aux services de cybercriminalité plus « professionnels ». Cette tarification démocratise l’accès à un outil jusqu’ici réservé à des groupes plus organisés, et augmente le nombre potentiel d’attaquants capables d’exploiter la vulnérabilité.

Comment l’application est distribuée

Les vecteurs observés sont classiques mais efficaces :

Signes révélateurs et premiers réflexes

Avant d’installer une application, soyez attentif à la provenance et aux permissions demandées. HandyPay modifiée exige des droits élevés pour devenir gestionnaire de paiements et accéder au NFC — deux indicateurs d’alerte. Si vous avez installé une application récemment et remarquez des comportements suspects (dépenses non autorisées, demandes répétées de PIN), procédez immédiatement aux vérifications suivantes :

Mesures techniques et bonnes pratiques à appliquer immédiatement

Pourquoi ce type d’attaque est préoccupant

Trois raisons principales rendent cette campagne particulièrement dangereuse :

Que peuvent faire les banques et les plateformes ?

Au‑delà des recommandations utilisateurs, il est crucial que les acteurs du paiement renforcent leurs contrôles : détection des patterns d’émulation de cartes, limitations des paiements sans contact au montant raisonnable, système d’authentification renforcée pour les changements d’appareils ou l’enregistrement d’un nouveau gestionnaire de paiement. Les stores officiels doivent aussi améliorer la détection des faux comptes développeurs et des applications clonées.

La combinaison d’une application usurpée, du NFC et d’un code malveillant « clé en main » illustre la créativité des menaces actuelles. La vigilance des utilisateurs et la réactivité des acteurs de la sécurité restent les premiers remparts contre ce type d’attaque. Désactiver le NFC lorsque vous ne l’utilisez pas et refuser les installations hors store officiel sont des gestes simples mais efficaces pour limiter grandement les risques.